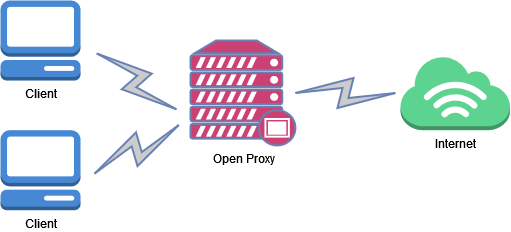

Un Proxy abierto permite a los usuarios enrutar el tráfico a través del Proxy sin necesidad de ningún tipo de autenticación.

En pocas palabras, estos proxies no solo no requieren autenticación, sino que están abiertos a Internet para que cualquiera pueda utilizarlos con restricciones mínimas.

Al utilizar estos proxies, los usuarios pueden enrutar libremente el tráfico desde sus clientes a los servidores finales a través de un Proxy abierto de terceros que proporcionará cierto nivel de anonimato.

Por otro lado, los proxies tradicionales suelen mantenerse dentro de redes cerradas o requieren algún tipo de autenticación por parte de los clientes que se conectan a través de ellos. Estos controles permiten a los proxies tradicionales mantener un alto nivel de seguridad, ya que garantizan que solo los usuarios autorizados se conecten a través del Proxy.

El rendimiento de los proxies tradicionales suele ser mucho mejor en comparación con los proxies abiertos, debido al número limitado de usuarios y a que se implementan para casos de uso especializados.

Características de los proxies abiertos

Hay algunas características clave de los proxies abiertos que no están especialmente presentes en los proxies tradicionales. Estas características los hacen muy atractivos para el público que opta por utilizarlos.

Estas son algunas de las características clave que permiten a los usuarios sacar el máximo partido a los proxies abiertos:

- servidores Proxy

Ventajas de los proxies abiertos

Hay miles de proxies abiertos disponibles en Internet para que cualquiera pueda utilizarlos, y millones de usuarios optan por utilizarlos a diario. Estos proxies abiertos aportan algunas ventajas distintivas a sus usuarios.

Estas son algunas de las principales ventajas de las que pueden beneficiarse los usuarios al utilizar proxies abiertos:

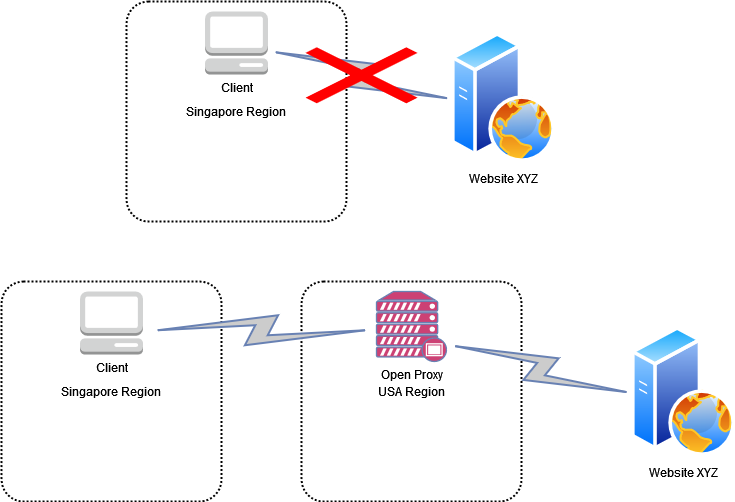

- Eludir restricciones: dado que estos proxies pueden estar ubicados fuera de la región del usuario, los proxies abiertos permiten a los usuarios eludir la censura de Internet impuesta por gobiernos, organizaciones o proveedores de servicios de Internet. Los usuarios pueden acceder a contenido geobloqueado, evadir filtros de red o eludir restricciones en determinados sitios web o servicios.

- Mayor privacidad mediante la rotación de proxies: los proxies abiertos pueden ofrecer funciones de rotación de proxies, cambiando automáticamente la dirección IP del servidor proxy utilizado por el usuario a intervalos regulares. La rotación de proxies mejora el anonimato y dificulta que los sitios web y los servicios en línea rastreen las actividades en línea de los usuarios.

- Sin coste alguno: los proxies abiertos suelen ofrecerse de forma gratuita, lo que permite a los usuarios acceder a los servicios de Proxy sin necesidad de suscribirse ni realizar ningún pago. Esta asequibilidad hace que los proxies abiertos sean accesibles para una amplia gama de usuarios.

- Sin políticas de registro: Algunos proveedores de Proxies abiertos afirman no registrar la actividad de los usuarios, lo que garantiza que los hábitos de navegación y la información personal de los usuarios no se registren ni almacenen. Este compromiso con la privacidad puede resultar atractivo para los usuarios preocupados por la retención de datos y la vigilancia.

- Encadenamiento de proxies: algunos proxies abiertos admiten el encadenamiento de proxies, también conocido como proxies en cascada, que consiste en enrutar el tráfico de Internet a través de varios servidores proxy sucesivamente. Esta técnica mejora el anonimato y la seguridad al añadir capas de cifrado y ofuscación a la conexión del usuario.

Desventajas de los proxies abiertos

Aunque el uso de proxies abiertos tiene muchas ventajas, también presenta desventajas debido a su implementación y diseño.

Estas son algunas desventajas importantes que los usuarios deben tener en cuenta al utilizar proxies abiertos:

- Fiabilidad limitada: los proxies abiertos pueden ser poco fiables debido a diversos factores, como la sobrecarga del servidor, la congestión de la red y la falta de mantenimiento. Dado que los proxies abiertos suelen ser operados por personas u organizaciones sin recursos dedicados, pueden experimentar tiempos de inactividad o interrupciones del servidor sin previo aviso. Los usuarios que dependen de proxies abiertos para acceder a Internet pueden sufrir interrupciones frecuentes en el servicio, lo que afecta a su capacidad para navegar por la web de forma eficaz.

- Falta de seguridad: estos proxies plantean riesgos de seguridad debido a su falta inherente de mecanismos de autenticación y control. Sin las medidas de seguridad adecuadas, los proxies abiertos pueden ser vulnerables a diversas amenazas, como la inyección de malware, la interceptación de datos y el acceso no autorizado. Los actores maliciosos pueden explotar los proxies abiertos para distribuir malware, interceptar información confidencial o lanzar ciberataques, como los ataques de denegación de servicio distribuido (DDoS). Además, los Proxy abiertos pueden registrar las actividades de navegación de los usuarios, comprometiendo su privacidad y exponiéndolos a posibles riesgos.

- Funcionalidad limitada: los Proxies abiertos suelen ofrecer una funcionalidad limitada en comparación con los servicios de Proxy premium o privados. Pueden carecer de funciones avanzadas como el cifrado, la compatibilidad con protocolos y la configuración personalizable. Como resultado, es posible que los usuarios no tengan acceso a toda la gama de herramientas y capacidades necesarias para sus requisitos específicos.

- Sin garantía de anonimato: aunque los Proxy abiertos se utilizan para garantizar el anonimato, la mayoría de los proveedores no ofrecen ninguna garantía al respecto. Muchos Proxy abiertos son gestionados por personas u organizaciones sin políticas de privacidad ni prácticas de registro claras. Esto significa que el proveedor del Proxy puede registrar las actividades de navegación de los usuarios, incluidos los sitios web visitados, los datos transferidos y las marcas de tiempo. Sin quererlo, este registro socava el anonimato de los usuarios y compromete su privacidad, ya que los datos de los usuarios pueden almacenarse y compartirse potencialmente con terceros.

Gestión de los riesgos de los proxies abiertos

El uso de proxies abiertos puede tener muchas desventajas, pero saber cómo reducir y gestionar estos riesgos permitirá a los usuarios sacar el máximo partido al servicio.

A continuación se indican algunas formas básicas en las que los usuarios pueden gestionar los riesgos del uso de proxies abiertos:

- Utilizar servicios de Proxy de confianza:

- Optar por servicios de Proxy consolidados y de buena reputación con una trayectoria probada puede reducir significativamente el riesgo de encontrar vulnerabilidades de seguridad, violaciones de datos o un rendimiento poco fiable.

- Los servicios de Proxy de buena reputación suelen dar prioridad a las medidas de seguridad, como el cifrado, la autenticación y las políticas de registro, para proteger los datos y la privacidad de los usuarios.

- Estos servicios suelen contar con equipos de seguridad dedicados que supervisan y abordan activamente las posibles amenazas, vulnerabilidades y riesgos emergentes, lo que proporciona a los usuarios una mayor confianza en la fiabilidad y seguridad de su infraestructura de Proxy.

- Educar y formar a los usuarios:

- Educar a los usuarios sobre los riesgos asociados a los Proxies abiertos y proporcionar formación sobre las mejores prácticas para utilizar de forma segura los servicios de Proxy puede ayudar a mitigar posibles violaciones de seguridad e incidentes de privacidad de datos.

- Se debe informar a los usuarios sobre la importancia de seleccionar servicios de Proxy de buena reputación, configurar conexiones seguras, verificar las políticas de registro y evitar actividades no autorizadas o arriesgadas mientras se utilizan Proxies abiertos.

- Los programas de formación deben abarcar temas como el reconocimiento de intentos de phishing, la identificación de sitios web maliciosos y la práctica de hábitos de navegación seguros para minimizar la probabilidad de ser víctima de amenazas cibernéticas o ataques de ingeniería social.

- Uso de conexiones cifradas:

- El uso de conexiones cifradas, como el cifrado SSL/TLS o los protocolos VPN, al acceder a servicios de Proxy ayuda a proteger los datos y las comunicaciones confidenciales contra la interceptación, el espionaje o la manipulación por parte de actores maliciosos.

- Los usuarios deben configurar sus dispositivos, aplicaciones o navegadores web para utilizar conexiones cifradas de forma predeterminada cuando se conecten a servicios de Proxy abiertos, con el fin de proteger eficazmente sus actividades en línea.

- Verificar las políticas de registro:

- Revisar y verificar las políticas de registro de los servicios de Proxy abiertos es esencial para garantizar la transparencia, la responsabilidad y el cumplimiento de las normas de privacidad.

- Los usuarios deben evaluar si el servicio Proxy registra las actividades de los usuarios, las transmisiones de datos, las marcas de tiempo de las conexiones u otra información confidencial, y determinar durante cuánto tiempo se conservan los registros y cómo se protegen.

- Elegir servicios de Proxy con prácticas de registro mínimas o políticas claras de retención de datos puede ayudar a reducir el riesgo de exposición a violaciones de datos, vigilancia o acceso no autorizado a los datos de los usuarios por parte de terceros.

- Limitar el uso de proxies abiertos para uso oficial:

- El establecimiento de políticas y directrices que restrinjan el uso de Proxies abiertos con fines oficiales o comerciales ayuda a minimizar el riesgo de acceso no autorizado, fuga de datos o incumplimientos normativos dentro de las redes de la organización.

- Las organizaciones deben definir claramente las políticas de uso aceptable (AUP) para los Proxies abiertos, especificar las actividades permitidas y los comportamientos prohibidos, y comunicar estas políticas a los empleados mediante formación, programas de sensibilización y documentación escrita.

- La implementación de controles de acceso, herramientas de supervisión y mecanismos de auditoría puede ayudar a hacer cumplir las restricciones de uso y detectar cualquier actividad no autorizada o sospechosa relacionada con los Proxies abiertos, lo que permite una intervención y una corrección oportunas.

Conclusión

Los proxies abiertos tienen una amplia gama de aplicaciones, principalmente destinadas a anonimizar el acceso a la web. Ofrecen varias ventajas, como eludir el contenido restringido geográficamente, mejorar la privacidad del usuario y garantizar una cobertura global. Estos proxies son especialmente útiles para actividades como acceder a contenido de Netflix específico de una región, verificar el posicionamiento SEO a nivel mundial y comparar las variaciones geográficas de precios en los anuncios online.

Sin embargo, cuando entran en juego la sensibilidad y la escala de los datos, las limitaciones de los proxies abiertos se hacen evidentes. Para una solución más segura y fiable, los Proxies residenciales de Bright Data ofrecen una alternativa sólida. Con su amplia red global, proporcionan las mismas ventajas que los proxies abiertos, pero con una mayor seguridad y privacidad, lo que garantiza que su tráfico siga siendo privado y totalmente anónimo.

¡Comience hoy mismo su prueba gratuita de Proxy!